امروزه فناوری زیستسنجی (Biometric) به سرعت در حال گسترش است و جزء مهمی از زندگی روزمرهی انسانها شده است. هدف سیستم زیستسنجی شناخت خودکار افراد براساس صفات جسمی و یا رفتاری آنها مانند اثر انگشت، چهره، عنبیه و امضا است. با توجه به ماهیت پردازش و ضبط خودکار ویژگیها در این سیستم، میزان نظارت انسان به حداقل میرسد و اجزای سیستم باید ضبط دادههای زیستسنجی را بدون نظارت، کنترل کنند.

امروزه فناوری زیستسنجی (Biometric) به سرعت در حال گسترش است و جزء مهمی از زندگی روزمرهی انسانها شده است. هدف سیستم زیستسنجی شناخت خودکار افراد براساس صفات جسمی و یا رفتاری آنها مانند اثر انگشت، چهره، عنبیه و امضا است. با توجه به ماهیت پردازش و ضبط خودکار ویژگیها در این سیستم، میزان نظارت انسان به حداقل میرسد و اجزای سیستم باید ضبط دادههای زیستسنجی را بدون نظارت، کنترل کنند.

استفاده گسترده از سیستمهای زیستسنجی در کنترل تردد و احراز هویت (احراز هویت حضوری و احراز هویت برخط)، نگرانیهای جدیدی را به ویژه در مورد آسیبپذیری زیرسیستم ضبط داده نیز ایجاد کرده است. با این حال، یکی از اصلیترین موانع پیش روی سیستمهای شناسایی زیستسنجی، هویت متقلبانه در احراز هویت آنلاین است که از نظر مفهومی، حمله جعل (Spoofing Attack) نامیده میشود.

برای مقابله با این مشکل، تشخیص زنده بودن (Liveness Detection) بخشی جدانشدنی از این سامانه هاست. به دلیل اهمیت تشخیص زنده بودن (لایونز) در بازار تجاری و تحقیقات رو به رشد این حوزه در سالهای اخیر، سبب شده تا سازمان بینالمللی استانداردسازی (ISO)، مختص با این حوزه استانداردی با عنوان «تشخیص حمله نمایش» (Presentation Attack Detection) منتشر کند. در ادامه به تعریف اصطلاحات مختلف بر اساس استاندارد 30107 ISO در این حوزه، پرداخته میشود.

حمله نمایش (Presentation Attack (PA))

نمایش (ارائهی) یک مصنوع یا مشخصهی انسانی به زیرسیستم ضبط زیستسنجی (biometric) به روشی که میتواند در سیاست مورد نظر سیستم، تداخل ایجاد کند.

ابزار حمله نمایش (Presentation attack instrument (PAI))

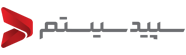

به مشخصههای زیستسنجی یا شی مورد استفاده در حمله نمایش، PAI گفته میشود. مجموعه PAI شامل مصنوعات میباشد اما نکته حائز اهمیت این است که در بردارندهی مشخصههای زیستسنجی بیروح (به عنوان مثال اجساد مرده) یا مشخصههای تغییریافته (به عنوان مثال اثر انگشت تغییریافته، عمل جراحی چهره) که در حمله در احراز هویت اینترنتی به کار میروند نیز میباشد. نمونهای از تصاویر PAIها را میتوانید در شکل 1 مشاهده کنید.

شکل 1) انواع ابزار حمله نمایش در زیستسنجی چهره، اثر انگشت و عنبیه

تشخیص حمله نمایش (Presentation Attack Detection (PAD))

به تشخیص خودکار حملهی نمایش به یک سیستم ضبط مشخصههای زیستسنجی گفته میشود.

زندهبودن (Liveness)

کیفیت یا حالت زنده بودن، که توسط خصوصیات آناتومیکی (به عنوان مثال جذب نور توسط پوست یا خون)، واکنشهای غیرارادی یا عملکردهای فیزیولوژیکی (به عنوان مثال واکنش عنبیه به نور، نبض) و واکنشهای ارادی (مانند فشار دادن انگشتان در تشخیص هندسه دست) مشهود است.

تشخیص زنده بودن (Liveness Detection)

تشخیص خصوصیات آناتومیکی یا واکنشهای غیرارادی یا داوطلبانه، به منظور تعیین اینکه آیا نمونه زیستسنجی ضبط شده از یک موجود زنده گرفته میشود. روشهای تشخیص زنده بودن به عنوان زیر مجموعهای از PAD تعریف شده است.

جعل (Spoof)

ایجاد تداخل در یک سیستم زیستسنجی با ارائه یک مصنوع.

مصنوع (Artefact)

ارائهی شی مصنوعی یا نمایش جعلی از مشخصهی زیستسنجی.

انواع حملات و جعل در بیومتریک

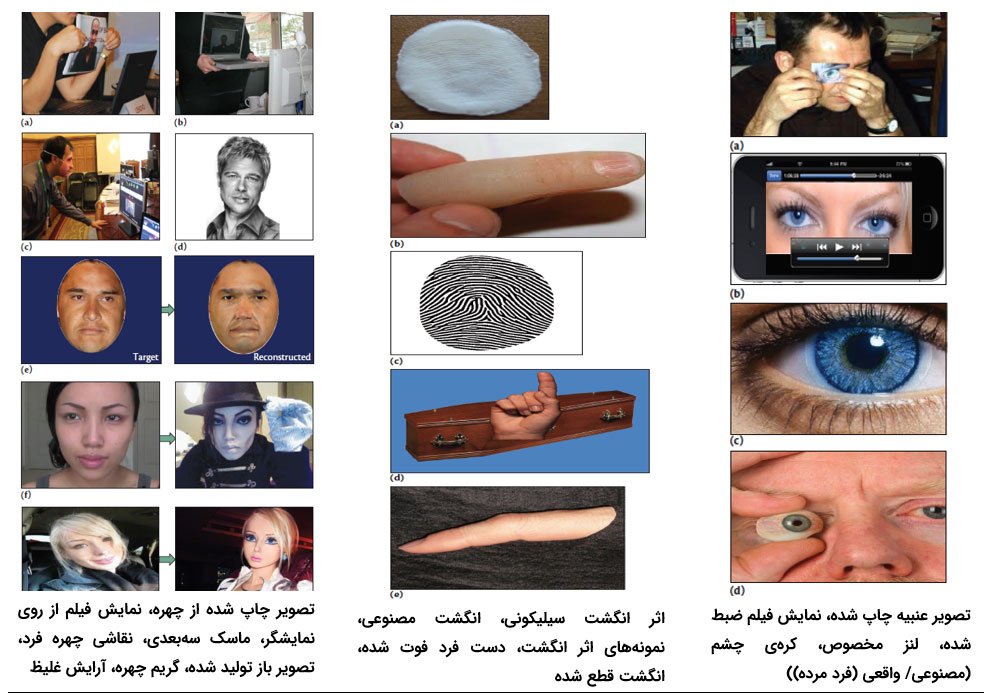

یک سیستم زیستسنجی میتواند تحت حملات مختلفی قرار بگیرد (شکل 2). PA حمله به سنسور ضبط دادههای زیستسنجی در یک سیستم زیستسنجی است که عملکرد طبیعی آن را مختل میکند.

شکل 2) انواع حملهها به یک سیستم زیستسنجی

در اینجا ما بر روی PA، یعنی حملات علیه سنسور یک سیستم تشخیص زیستسنجی (بایومتریک) متمرکز شدهایم. با ایمنسازی نقاط خاصی از سیستم تشخیص، از جمله کانالهای ارتباطی، تجهیزات و زیرساختهای درگیر، میتوان از حملات غیر مستقیم (نقاط 2 تا 9 در شکل 2) جلوگیری کرد. تکنیکهای مورد نیاز برای بهبود این ماژولها بیشتر مربوط به امنیت سایبری است تا زیستسنجی. از طرف دیگر، حملات نمایش فقط یک آسیبپذیری زیستسنجی است که با سایر راهحلهای امنیتی IT مشترک نیست و نیاز به اقدامات متقابل خاصی دارد.

جدول 1 حملات نمایش را بر اساس سطح و حالت از هم جدا میکند. حملات سطح A حملاتی است که انجام آنها کاملاً ساده است و به زمان، تخصص یا تجهیزات نسبتاً کمی نیاز دارد (به عنوان مثال استفاده از تصویر چهره یک نفر که از رسانههای اجتماعی برداشته شده است). حملات سطح B به زمان، تخصص و تجهیزات بیشتری نیاز دارد. به علاوه، بدست آوردن ویژگی زیستسنجی در اینجا دشوارتر است (به عنوان مثال، گرفتن فیلم با کیفیت بالا از چهره یک شخص و استفاده غیرمجاز از آن در احراز هویت غیر حضوری) و در نهایت سطح C که شامل سختترین حملات است.

جدول 1) سطوح حملات بر اساس میزان زمان، تخصص و تجهیزات

| صدا | عنبیه | چهره | اثر انگشت | سطوح و ویژگی | |

| پخش ضبط صدا | چاپ کاغذ تصویر عنبیه، نمایش تلفن همراه از عکس عنبیه چشم | چاپ کاغذی از تصویر چهره، نمایش تلفن همراه از چهره | چاپ کاغذی، استفاده مستقیم از latent print روی اسکنر | زمان: کوتاه

تخصص: هر کسی میتواند تجهیزات: به راحتی در دسترس |

سطح A |

| ضبط صدا | عکس از شبکههای اجتماعی | عکس از شبکههای اجتماعی | برداشتن اثر انگشت | منبع مشخصه زیستسنجی:

به دست آوردن آن آسان است |

|

| پخش ضبط صدا از عبارت عبور خاص، تقلید صوتی | نمایش فیلم عنبیه (با حرکت و چشمک زدن) | ماسکهای کاغذی، نمایش ویدئو از چهره (با حرکت و چشمک زدن) | اثر انگشت ساخته شده از مواد مصنوعی مانند ژلاتین، سیلیکون | زمان: تا سه روز

تخصص: مهارت و تمرین متوسط لازم است تجهیزات: موجود اما نیاز به برنامهریزی دارد. |

سطح B |

| ضبط صدای عبارت خاص | فیلم از هدف، عکس با کیفیت بالا | فیلم از هدف، عکس با کیفیت بالا | چاپ نهان، تصویر اثر انگشت سرقتی | منبع مشخصه زیستسنجی:

به دست آوردن آن مشکلتر است |

|

| ترکیبکننده صدا | لنزها با یک الگوی خاص | ماسکهای سیلیکونی، ماسکهای آتریک | جعلها (مصنوعات جعلی) سهبعدی | زمان: ده روز وو بیشتر

تخصص: مهارت و تمرین گسترده مورد نیاز است تجهیزات: تخصصی و به راحتی در دسترس نیست |

سطح C |

| چندین ضبط صدا برای آموزش ترکیبکننده | عکس با کیفیت بالا در Near IR | اطلاعات چهره سهبعدی از هدف | اطلاعات اثر انگشت سهبعدی از هدف | منبع مشخصه زیستسنجی:

به دست آوردن آن سخت است |

|

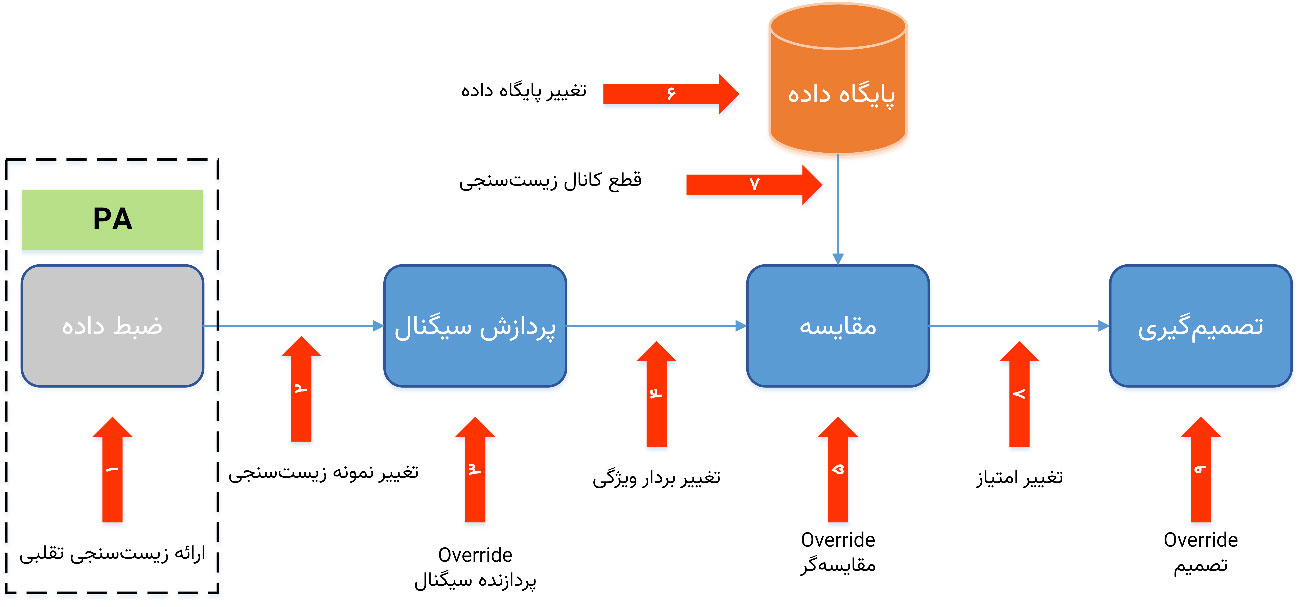

سامانه زیستسنجی با قابلیت تشخیص جعل

یک سیستم تشخیص زیستسنجی از زیرسیستمهای مختلفی مانند ضبط مشخصههای زیستسنجی، پردازش سیگنال و استخراج ویژگی، مقایسه، تصمیمگیری و زیرسیستم ثبت در پایگاه داده تشکیل شده است. در صورت اضافه کردن زیرسیستم تشخیص حملهی نمایش (تشخیص لایونز) به این سیستم، این زیرسیستم میتواند در محلهای مختلفی واقع شود:

- پس از زیرسیستم ضبط داده

- در زیرسیستم ضبط داده

- پس از زیرسیستم پردازش سیگنال

- پس از زیرسیستم مقایسه یا تصمیمگیری

دیاگرام شکل 3، تصویری از یک چارچوت کلی از سیستم زیستسنجی با قابلیت تشخیص حمله نمایش و جلوگیری از جعل را نشان میدهد.

شکل 3) چارچوب کلی سیستم زیستسنجی با قابلیت تشخیص حمله نمایش

در مقاله تشخیص زنده بودن در چهره به صورت دقیقتر به این موضوع در سامانههای شناسایی چهره پرداخته شده است.

نویسنده: منیره یوسفی، هادی ویسی